Come proteggere il vostro smartphone dagli spyware e dallo spionaggio illegale | Blog ufficiale di Kaspersky

Rubano iPhone e distruggono vite: come difendersi dal nuovo attacco informatico - Cyber Security 360

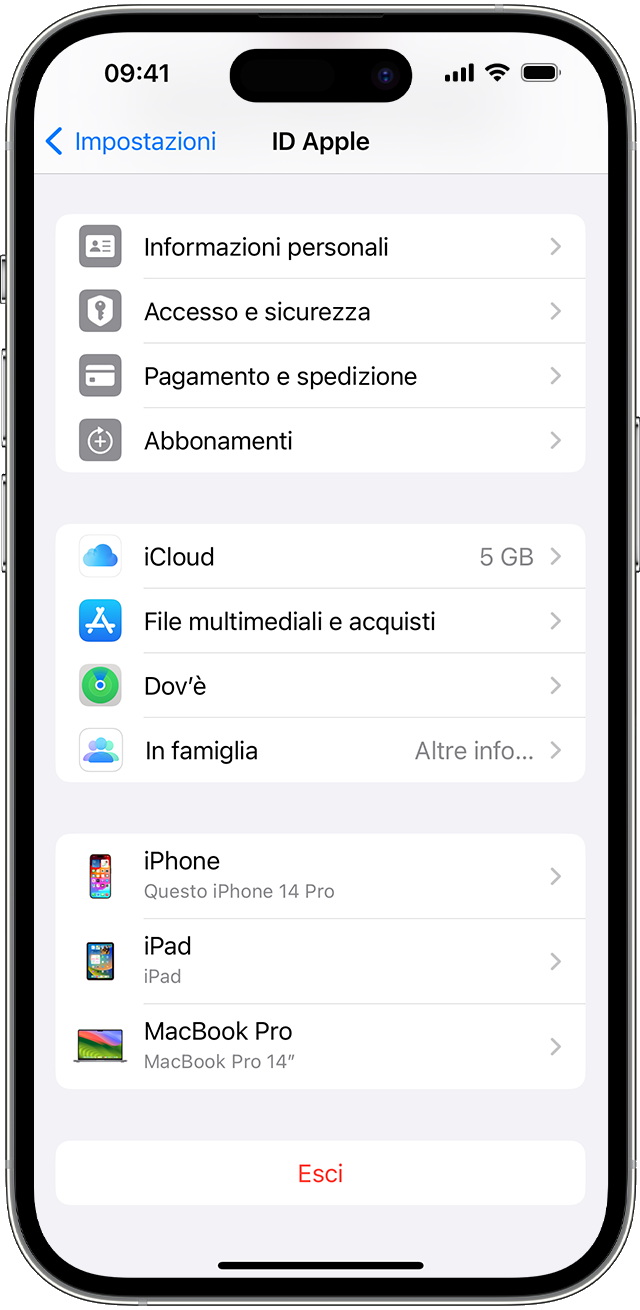

Verificare l'elenco dei dispositivi del tuo ID Apple per scoprire su quali hai effettuato l'accesso - Supporto Apple (IT)

iPhone, una funzione lo trasforma in una «cimice» per spiare le conversazioni: come difendersi - Corriere.it

Rubano iPhone e distruggono vite: come difendersi dal nuovo attacco informatico - Cyber Security 360

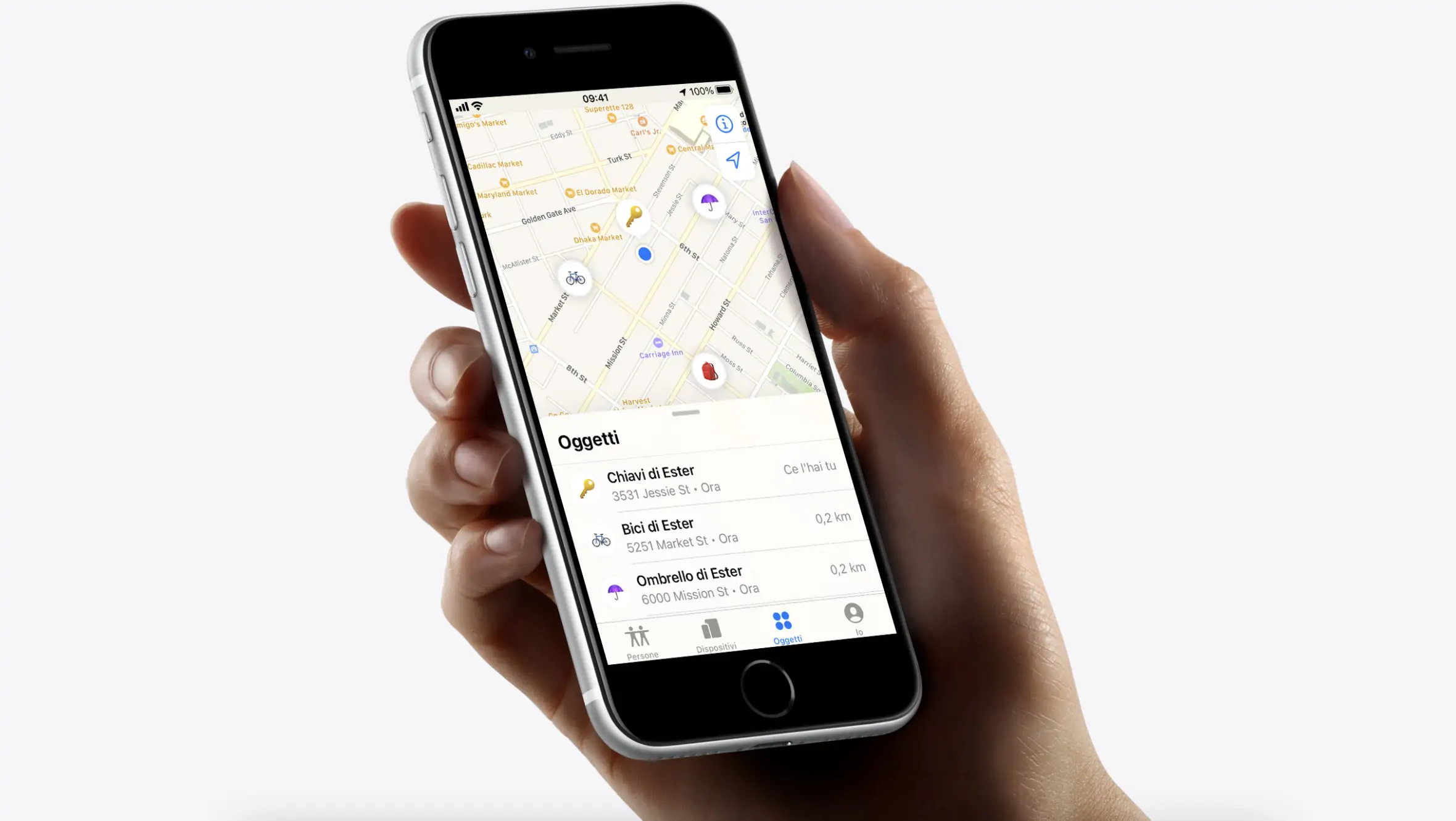

Verificare l'elenco dei dispositivi del tuo ID Apple per scoprire su quali hai effettuato l'accesso - Supporto Apple (IT)

Usare Controllo interruttori sul dispositivo per controllare un altro dispositivo Apple - Supporto Apple (IT)

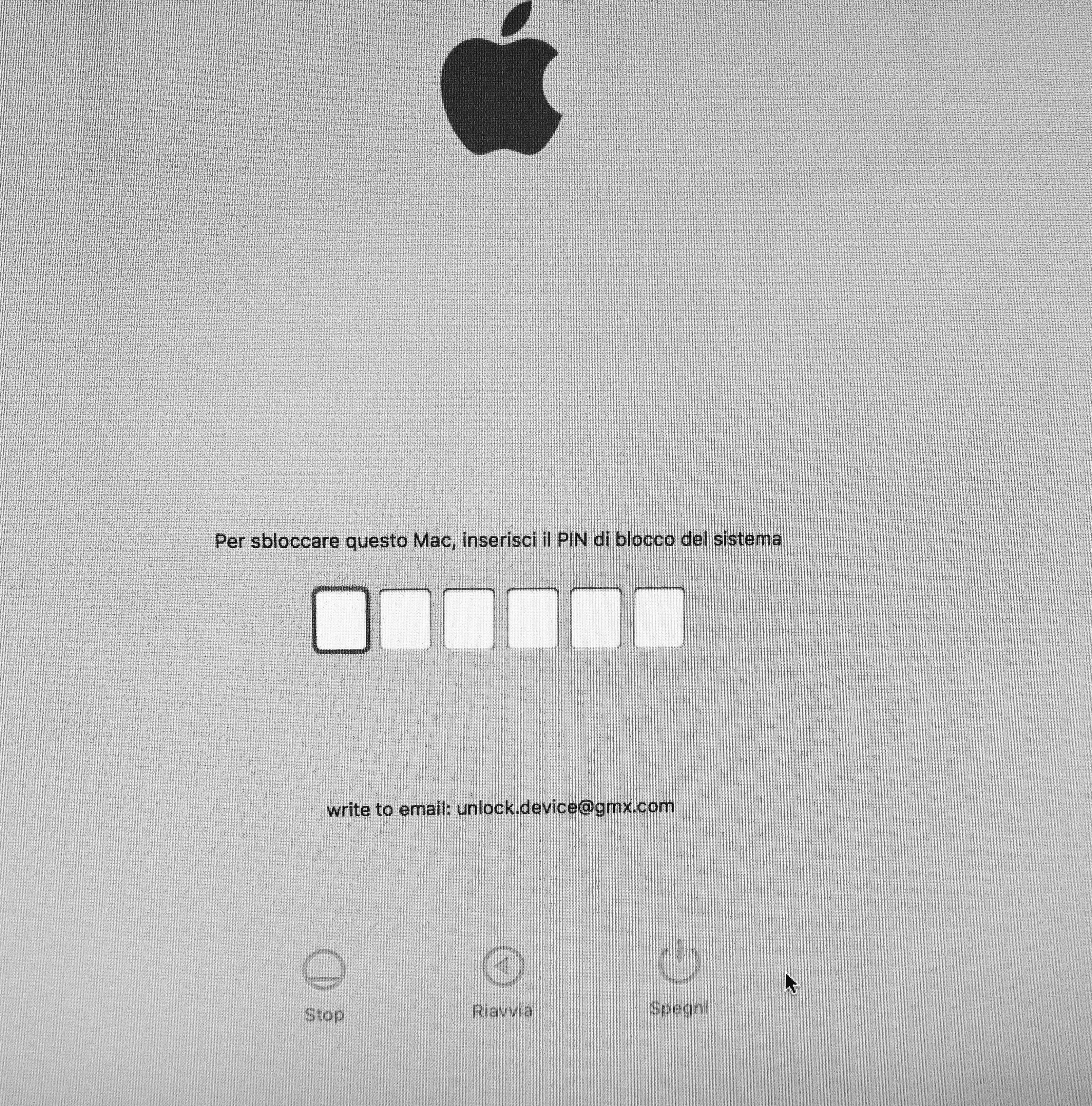

/img_02.png?width=350&name=img_02.png)